Password Pusher

Go Ahead. Email Another Password.

Go Ahead. Email Another Password.

Password pusher existe como uma melhor alternativa para enviar senhas por e-mail.

O envio de senhas por e-mail é inerentemente inseguro. Os maiores riscos incluem:

Os mesmos riscos persistem ao enviar senhas via SMS, WhatsApp, Telegram, Chat etc… Os dados podem e muitas vezes são perpétuos e fora de seu controle.

Ao usar o Password Pusher, você ignora tudo isso.

Para cada senha postada no Password Pusher, é gerada uma URL única que somente você saberá. Adicionalmente, as senhas expiram após um conjunto predefinido de visualizações ser atingido ou tempo ter passado. Uma vez expirado, as senhas serão deletadas permanentemente.

Caso isso seja interessante, pode tentar, ou veja outras perguntas frequentes abaixo.

E com razão. Toda boa segurança começa com um ceticismo saudável de todos os componentes envolvidos.

O Password Pusher existe como uma alternativa melhor para enviar senhas por e-mail. Ele evita ter senhas em arquivos de e-mail para sempre. Ele não existe como uma solução de segurança final.

O Password Pusher é opensource para que a fonte possa ser revisada publicamente e, alternativamente, executada internamente em sua organização.

As senhas são excluídas definitivamente do banco de dados assim que expiram. Além disso, tokens de URL aleatórios são gerados dinamicamente e as senhas são postadas sem contexto para seu uso.

Uma nota para aqueles com interesse em segurança extrema: não há como provar com segurança que o código aberto é o mesmo que é executado no pwpush.com (isso é verdade para todos os sites na realidade). A única coisa que posso fornecer a este respeito é a minha reputação pública em Github, LinkedIn, Twitter e meu blog. Se isso for uma preocupação para você, sinta-se à vontade para revisar o código, postar quaisquer dúvidas que você possa ter e considere executar internamente em sua organização.

Absolutamente. O Password Pusher tem vários aplicativos e utilitários de linha de comando (CLI) que fazem interface com pwpush.com ou instâncias executadas de forma privada. Envie senhas da CLI, Slack, Alfred App e muito mais.

Veja nosso Ferramentas e Aplicações página para mais detalhes.

Sim. Usando as ferramentas mencionadas anteriormente, muitos usuários e empresas integram o Password Pusher em suas políticas e processos de segurança.

O Ferramentas página descreve os recursos disponíveis para automatizar a distribuição segura de senhas.

Não há limites atualmente e não tenho intenção de adicionar nenhum. Para garantir ao mínimo a estabilidade do site, o Password Pusher é configurado com um limitador de taxa por padrão.

Sim. Nós provemos Contêineres do Docker e instruções de instalação para uma ampla variedade de plataformas e serviços.

tldr; docker run -p 5100:5100 pglombardo/pwpush:release

O Password Pusher suporta re-branding "fora da caixa", permitindo que você adicione um logotipo personalizado, texto e até mesmo alterar imagens no aplicativo.

O código fonte é lançado sob a licença GNU General Public License v3.0 e e define praticamente toda e qualquer limitação. Existem vários clones com nomes e designs diferentes e damos boas vindas à todas as outras soluções.

Algumas empresas estão sujeitas a políticas de segurança que proíbem o uso de serviços públicos para informações confidenciais, como senhas. Existem até empresas que exigem que todas as ferramentas estejam em intranets privadas sem acesso ao mundo exterior.

É por esses motivos que provemos a capacidade (e incentivamos) usuários e organizações a executar instâncias privadas quando necessário.

A execução de uma instância privada do Password Pusher para sua empresa ou organização dá a você a tranquilidade de saber exatamente qual código está sendo executado. Você pode configurá-lo e executá-lo como quiser.

Por outro lado, se sua instância for invadida e a criptografia quebrada, as entidades maliciosas agora terão um dicionário direcionado de senhas para contas de força bruta em sua organização. Observe que isso seria limitado a pushes que ainda não atingiram seus limites de expiração.

Nesse aspecto, a instância pública em pwpush.com pode ser superior, pois contém apenas senhas sem informações de identificação misturadas entre usuários de todo o mundo.

O usuário deve pesar cuidadosamente os prós e os contras e decidir qual rota é melhor para ele. Nós apoiamos ambas as estratégias.

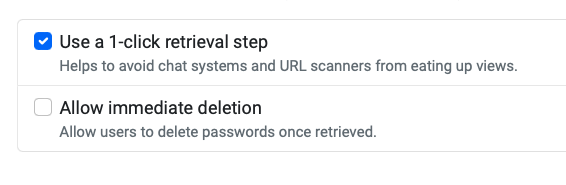

Alguns sistemas, como e-mail, firewalls e sistemas de bate-papo, geralmente possuem scanners de link que podem consumir visualizações. Isso é feito por segurança ou simplesmente para gerar uma "visualização" dos sistemas de bate-papo.

Para evitar isso, use a opção de etapa de recuperação com 1 clique ao enviar senhas. Isso requer que os usuários cliquem em uma página preliminar para proteger as exibições de tais scanners.

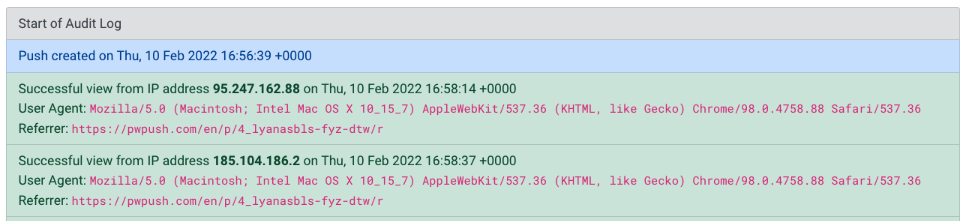

Como medida preventiva adicional, se você criar uma conta, um log de auditoria será fornecido para cada push criado. Este log de auditoria pode revelar por quem e quando o push foi visualizado.

Absolutamente. Se você precisar de recursos como estatísticas, gráficos ou qualquer outra coisa, não hesite em me contatar: pglombardo@pwpush.com.

Muito provável. Adoraria ouvir qualquer ideia ou feedback. Caso tenha algum, por gentileza, nos envie para Repositório do Github e responderei o mais breve possível.

Este é um projeto de código aberto feito por amor à tecnologia e um desejo de melhorar a segurança (e a vida cotidiana) da comunidade de tecnologia.

Não ganha dinheiro, mas incorre em hospedagem que custa cerca de US $ 50 / mês para pwpush.com. Estes são alegremente pagos do meu bolso por mais de 10 anos.

Se você se sentir inclinado a apoiar o Password Pusher, você pode se inscrever no Digital Ocean usando o crachá abaixo. O Password Pusher receberá um crédito de hospedagem pelos primeiros $ 25 que você gastar.

Para outras formas de oferecer suporte ao Password Pusher, consulte também a seção "Deseja ajudar?" seção na página sobre. Obrigado! ❤️